恶意代码攻击原理

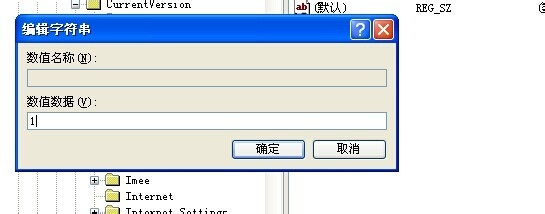

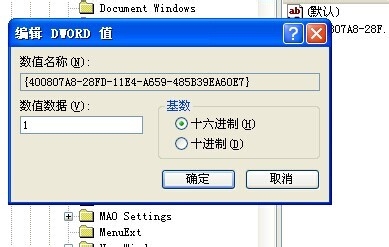

1、禁用画陲奴颁注册表这是由于注册表HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies的DWORD值“d足毂忍珩isableRegistryTOOLS”被修改为“1”的缘故,将其项值恢复为“0”即可恢复注册表的使用。

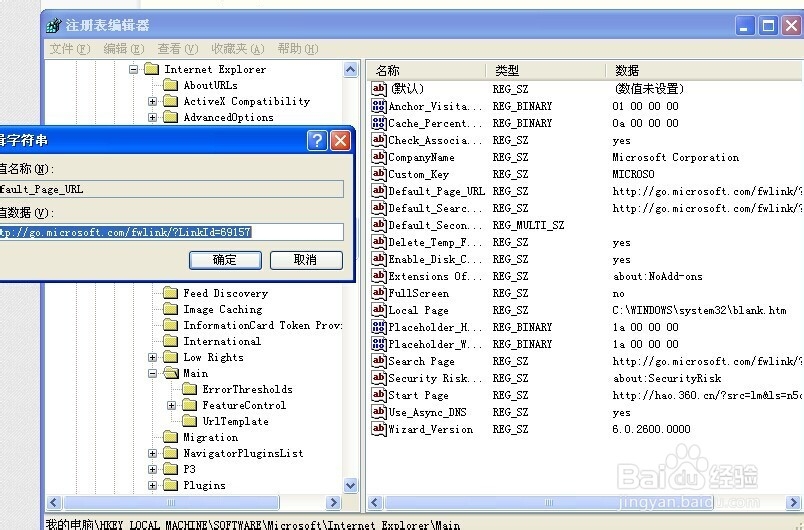

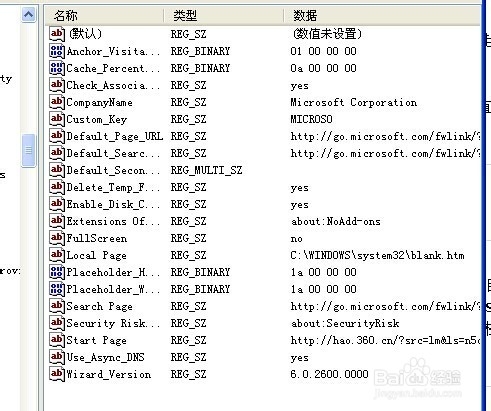

2、修改IE主页有些IE被修改了起奘疚豫枭始页后,即使设置“使用默认页”任然无效,这是由于IE起始页的默认页也被擅改了。具体表现在注册表项:HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Internet Explorer\Main\default_page_URL中的“Default_page_URL”子项的项值被修改了。

3、修改IE标题栏在系统默认状态下,是由引用程序本身来提供标题栏的信息,但也允许用户自行在祖册表项目中添加信息,正是因为这一点,一些恶意的网站就将Windows Title下的项值改为其网站名或更多的广告信息,从而达到改变浏览者IE标题栏的目的。

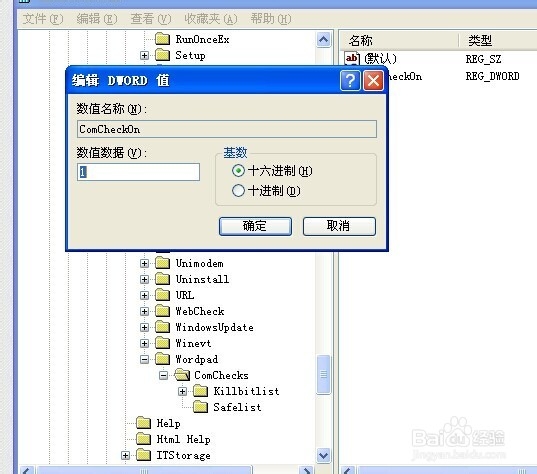

4、系统启动时弹出对话框收到更改的注册表项目为:HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Wordpad。

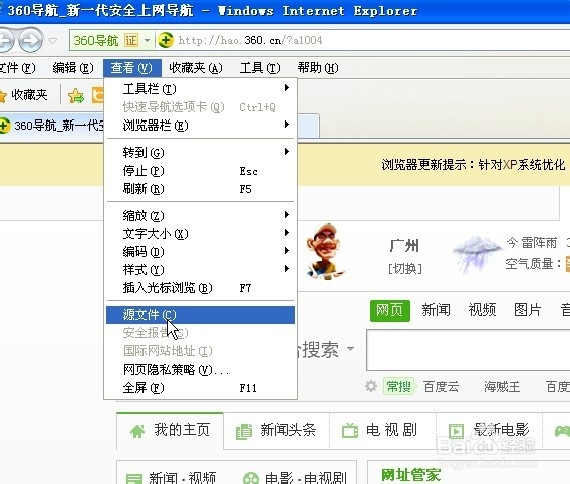

5、查看“源文件”菜单被禁用在IE窗口中选择【查看】-【源文件】-菜单项,发现【源文件】子菜单已经被禁用。HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Recovery\Active将这两个SWORD值改为“1”

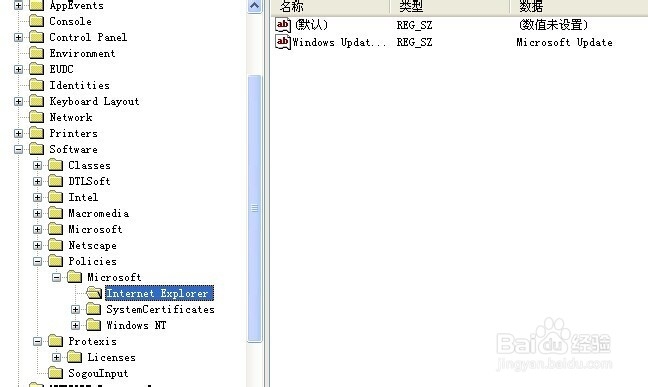

6、在注册表HKEY_USERS\.DEFAULT\Software\Policies\Microsoft\Internet Explorer将两个值的子项都改为了“1”

7、通过上面这些项值的修改就达到了在IE中使鼠标右键失效,使【查看】菜单项中的【源文件】子菜单被禁用的目的。